Η εταιρεία Cybersecurity Emsisoft κυκλοφόρησε δωρεάν εργαλεία αποκρυπτογράφησης για το AstraLocker, μια οικογένεια ransomware “smash-and-grab” που αποσύρθηκε πρόσφατα.

Αρχικά εντοπίστηκε το 2021, το AstraLocker είναι μια μορφή ransomware Babuk, του οποίου ο πηγαίος κώδικας διέρρευσε στο διαδίκτυο τον Σεπτέμβριο του 2021. Μια δεύτερη σημαντική έκδοση του AstraLocker εμφανίστηκε τον Μάρτιο του 2022.

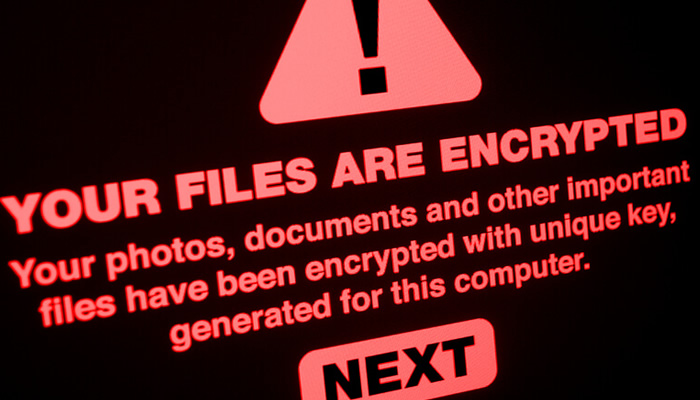

Αυτό που έκανε αυτό το ransomware να ξεχωρίζει στο πλήθος ήταν η χρήση του μια τεχνική επίθεσης “smash-and-grab”, όπου το κακόβουλο ωφέλιμο φορτίο έπεφτε απευθείας από τα συνημμένα email, χωρίς τα τυπικά ενδιάμεσα βήματα και χωρίς καμία αναγνώριση πριν από την επίθεση.

Οι εισβολείς χρησιμοποίησαν έγγραφα του Microsoft Word ως δέλεαρ, με το ransomware ενσωματωμένο ως αντικείμενο OLE και ζήτησαν από τα πιθανά θύματα να κάνουν πολλά επιπλέον κλικ για να ενεργοποιήσουν το κακόβουλο λογισμικό.

Το ransomware φάνηκε να σκοτώνει διεργασίες που ενδέχεται να παρεμβαίνουν ή με τη λειτουργία κρυπτογράφησης και απαριθμώντας όλες τις μονάδες δίσκου και τα κοινόχρηστα στοιχεία δικτύου για να κρυπτογραφήσει τα δεδομένα σε αυτά.

Το Σαββατοκύριακο της 4ης Ιουλίου, ο παράγοντας απειλών πίσω από το AstraLocker ανακοίνωσε σχέδια να τερματίσει τη λειτουργία και επίσης υπέβαλε στο VirusTotal ένα αρχείο που περιέχει αποκρυπτογραφητές για το κακόβουλο λογισμικό.

Λιγότερο από μια εβδομάδα αργότερα, οι ερευνητές ασφαλείας της Emsisoft κυκλοφόρησαν δωρεάν εργαλεία αποκρυπτογράφησης για να βοηθήσουν τα θύματα του ransomware AstraLocker να ανακτήσουν τα δεδομένα τους.

“Ο αποκρυπτογραφητής AstraLocker είναι για αυτόν που βασίζεται στο Babuk που χρησιμοποιεί επέκταση .Astra ή .babyk και κυκλοφόρησε συνολικά 8 κλειδιά. Ο αποκρυπτογραφητής Yashma είναι για αυτόν που βασίζεται στο Chaos χρησιμοποιώντας .AstraLocker ή τυχαίο .[a-z0-. 9]{4} επέκταση, και κυκλοφόρησαν συνολικά 3 κλειδιά», είπε η Emsisoft.

Ο αποκρυπτογραφητής AstraLocker στοχεύει αρχεία κρυπτογραφημένα με την πρώτη έκδοση AstraLocker, ενώ ο αποκρυπτογραφητής Yashma στοχεύει αρχεία κρυπτογραφημένα με AstraLocker 2.0.

Η Emsisoft συνιστά το κακόβουλο λογισμικό να τεθεί πρώτα σε καραντίνα στο σύστημα, για να αποτραπεί οποιαδήποτε πιθανή επαναλαμβανόμενη κρυπτογράφηση και η χρήση ενός εργαλείου προστασίας από ιούς που μπορεί να εντοπίσει με επιτυχία το ransomware AstraLocker.

“Εάν το σύστημά σας παραβιάστηκε μέσω της δυνατότητας απομακρυσμένης επιφάνειας εργασίας των Windows, συνιστούμε επίσης να αλλάξετε όλους τους κωδικούς πρόσβασης όλων των χρηστών που επιτρέπεται να συνδέονται εξ αποστάσεως και να ελέγξετε τους τοπικούς λογαριασμούς χρηστών για επιπλέον λογαριασμούς που μπορεί να έχει προσθέσει ο εισβολέας”, ανέφερε η εταιρεία.